Que faire pour protéger mon application Cloud ? Et quelle aide peut m’apporter SAP en cas de doute, de perte d’intégrité de mon software ?

Sommaire de l'article

ToggleLes cyberattaques

Pensez-vous être à l’abri d’une cyberattaque, alors que 30 000 sites sont piratés par jour, et que plusieurs milliers de nouveaux virus apparaissent chaque mois ?

Utiliser une application Cloud exige une confiance absolue auprès de l’éditeur de cette application. En effet il est difficile de déléguer la sécurité d’une application, alors que nous avons tous été habitués à disposer de softwares installés sur site et maitrisés par une équipe DSI locale, celle-ci pouvant être sollicitée à tout moment.

D’autres habitudes sont donc à établir, la première étant de choisir des applications sures, pour lesquelles l’éditeur a mis en place des contrôles de sécurité solides, y compris dans un contexte international (les hackers ne s’arrêtant pas aux frontières …), et qui sont renforcés en permanence automatiquement. L’utilisateur a également un rôle clé à jouer, car il peut être le premier à identifier une tentative de piratage, ou à en être victime ! Il a donc besoin d’outils permettant de signaler toute tentative à l’éditeur, qui peut alors prendre des mesures renforcées et porter assistance immédiatement au requérant. Pour protéger ses solutions, dont S/4 Hana Cloud, SAP a rassemblé l’ensemble de ses services dans un seul outil : SAP Trust Center. Par ailleurs, SAP met à votre disposition des moyens permettant de remonter une tentative de cyberattaque. Ceux-ci sont décrits à la fin de cet article.

Mais avant de vous présenter l’ensemble de ces éléments, identifions les indices permettant à un utilisateur de détecter une cyberattaque.

On ne le dira jamais assez, la base est bien sûr d’utiliser lors de la connexion :

- Un mot de passe fort : mélange alphanumérique, combiné avec des caractères spéciaux, nombre de caractères important

- D’en changer régulièrement

- De ne pas reprendre des mots de passe précédents

On sait tous cela, mais l’appliquons-nous systématiquement ? Et donc comment être encore plus vigilant, et réagir proactivement au moindre doute ?

La première étape est de sensibiliser vos équipes aux tentatives de piratage.

Regardons quels sont les signes d’une tentative illicite d’accéder à votre PC (liste non exhaustive hélas) :

- Mails reçus dont l’adresse est proche d’un site officiel (mais qu’on ne prend pas la peine de lire minutieusement) et qui contient un lien qui vous orientera sur un programme malveillant à votre insu

- Mail de chantage suite à une soi-disant connexion de votre part à un site illégal

- Réception d’une notification de l’Arcom (anciennement Hadopi) vous notifiant d’un téléchargement illégal, alors que vous savez pertinemment ne rien avoir téléchargé

- Votre souris se met à bouger sans que vous y touchiez

- Le fond d’écran ou d’autres éléments de votre PC a changé sans votre intervention

- Demande de paiement en ligne pour un faux achat

- Message demandant d’appeler un numéro de téléphone de toute urgence

- Lenteur inhabituelle au démarrage du PC

- E-mail marqué comme lu alors que vous ne l’avez pas ouvert

- L’icône d’accès à un programme ne fonctionne plus

- Fichiers déplacés, supprimés ou renommés

- Un nouveau programme démarre lors de l’allumage du PC

Autant d’indices qui doivent éveiller votre suspicion d’attaque.

SAP Trust Center

Pour faire face à l’ensemble de ces menaces, SAP a regroupé l’ensemble de ses services dans son outil SAP Trust Center ou Centre de confiance SAP. Ce support reprend l’ensemble des informations dont vous avez besoin concernant la performance, la sécurité, la conformité et la confidentialité de votre solution SAP Cloud.

Sécurité

SAP a développé un modèle de confiance pour la sécurité des données :

- La gouvernance de la sécurité des solutions SAP s’appuie sur des normes telles que les normes ISO ou NIST (National Institute of Standards and Technology). Des experts SAP évaluent la qualité des contrôles de sécurité, délivrent des certifications et attestations, que ce soit auprès de ses clients ou de ses propres fournisseurs.

- SAP a mis en place un système d’alerte (activités douteuses, vulnérabilité), effectue des contrôles de routine des infrastructures Web et des tests d’infraction de système, permettant d’évaluer le niveau de sécurité d’un système tiers.

- SAP met la sécurité au cœur même de ses développements : réseau, applications, serveurs, bases de données, etc.

Conformité

ISO 9001 (Qualité), ISO 37001 (Sécurité), ISO 22301 (Continuité des opérations) , ISO 27017 (Sécurité des services Cloud), PCI DSS (paiements sécurisés), GxP (Bonnes Pratiques des secteurs d’activités industriels tels que les secteurs Pharmaceutiques ou Agro-alimentaires), Tisax (Sous-traitance automobile, prestataires de services technologiques), KRITIS (Gestion des infrastructures critiques), EU Cloud CoC (Code de Conduite Européen pour les solutions Cloud), etc : vous l’aurez compris, SAP répond aux plus hautes exigences normatives et réglementaires, mais aussi aux recommandations des différentes industries.

Vie privée

- Respect de la vie privée des clients, fournisseurs, prospects, salariés et postulants

- Respect de l’éthique lors de l’utilisation de l’Intelligence Artificielle

- Mise à jour permanente des solutions SAP en fonction des évolutions législatives

- Audits de contrôle

- Certificats et attestations SAP disponibles sur demande

Accords

- SAP met à disposition les accords relatifs à ses offres de logiciels et de services cloud et à ceux de ses partenaires. Ils couvrent également la gestion des données et l’éthique liée à l’IA.

- Description du niveau de service (SLA) auquel s’engage SAP pour ses solutions Cloud. Par exemple, % de disponibilité des systèmes de production : 99.7 %. En deçà, le client peut demander un crédit sur sa prochaine facture.

Statut du Service Cloud

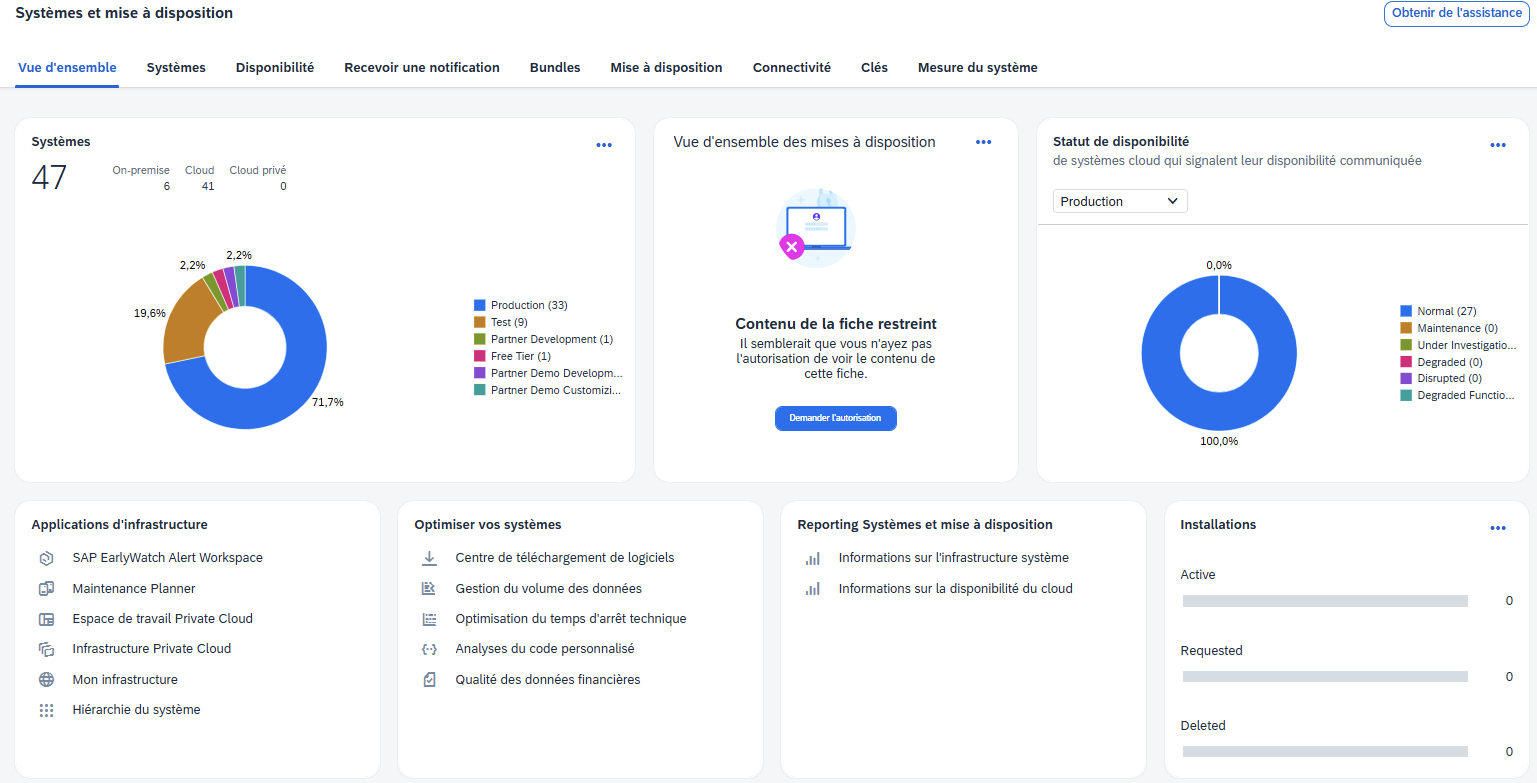

Le Portail SAP for Me permet d’afficher un tableau de bord sur l’offre SAP. Ainsi que le calendrier des maintenances et upgrades des différentes versions.

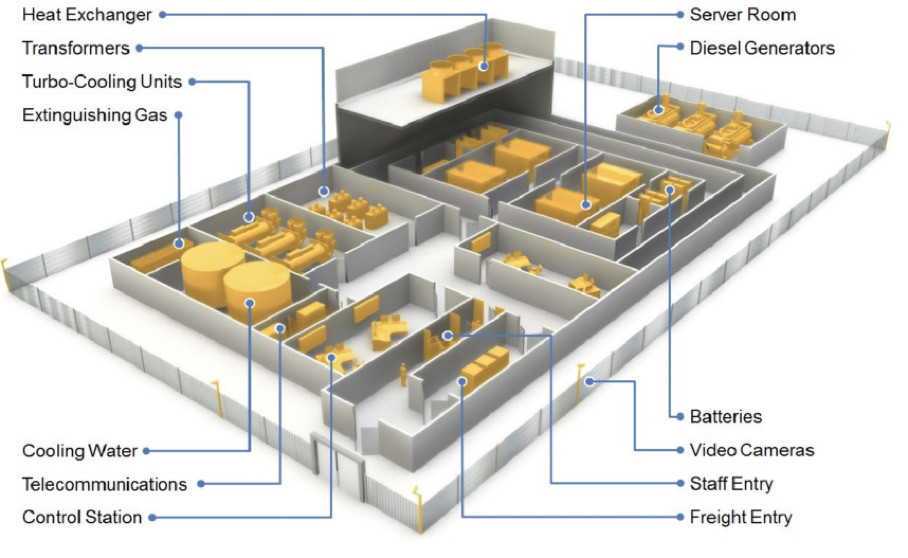

Data centers

En toute transparence, SAP communique la liste de ses Data Centers principaux :

Ainsi que leur fonctionnement, conformes aux normes ISO 14001 :

Pour renforcer la confidentialité des données, le cryptage est généré et géré par SAP.

Les options de livraison de SAP Cloud

SAP propose une palette de services qui complètent l’offre standard, et qui correspondent à des exigences de branches industrielles spécifiques ou des contraintes législatives locales renforcées touchant à la sécurité et à la conformité.

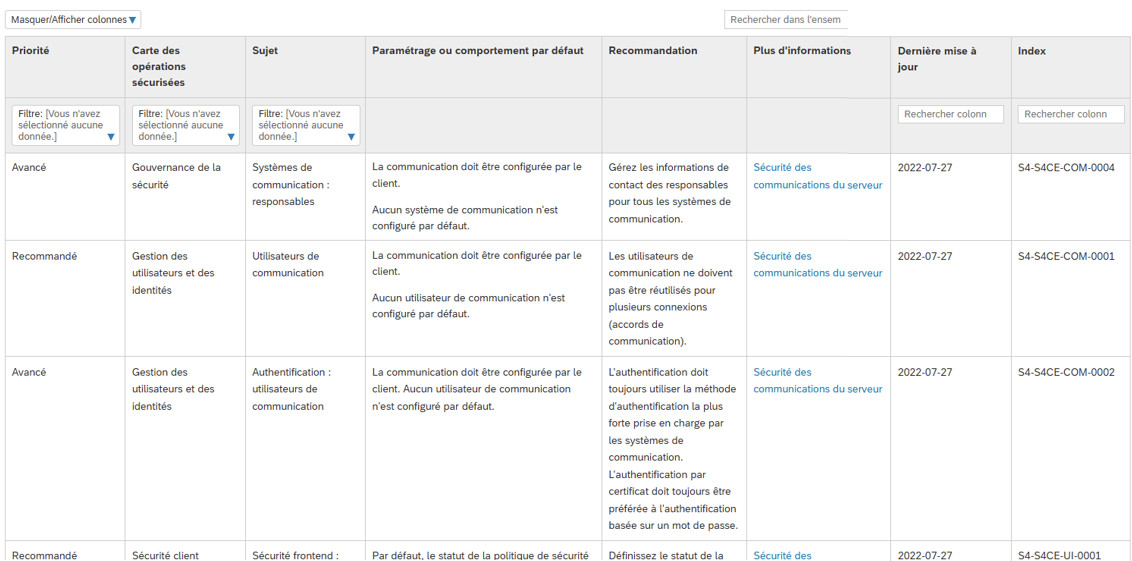

Recommandations SAP

SAP a pareillement établi une liste de recommandations (en anglais) concernant les paramètres de configuration des solutions Cloud. Voici le lien au sujet de S/4 Hana Cloud (Recommandations de sécurité | SAP Help Portal). Cette recommandation (en français) vous permet d’identifier les options de configuration sécurisée correspondant à vos besoins ou à votre politique d’entreprise.

Extrait de la table des options

Une fois le sujet identifié, la colonne Plus d’information vous guide vers le document complet permettant d’appliquer la recommandation.

Que faire si je soupçonne une cyberattaque de mon application SAP Cloud ?

Si un utilisateur détecte une tentative d’accès frauduleuse, il est urgent d’en informer l’équipe DSI qui procédera à différentes vérifications. Si la DSI pense que votre solution SAP Cloud risque d’être impactée, elle peut informer SAP via le site Report a Security Issue | SAP Security Management.

Ce site offre 3 sections (en anglais) :

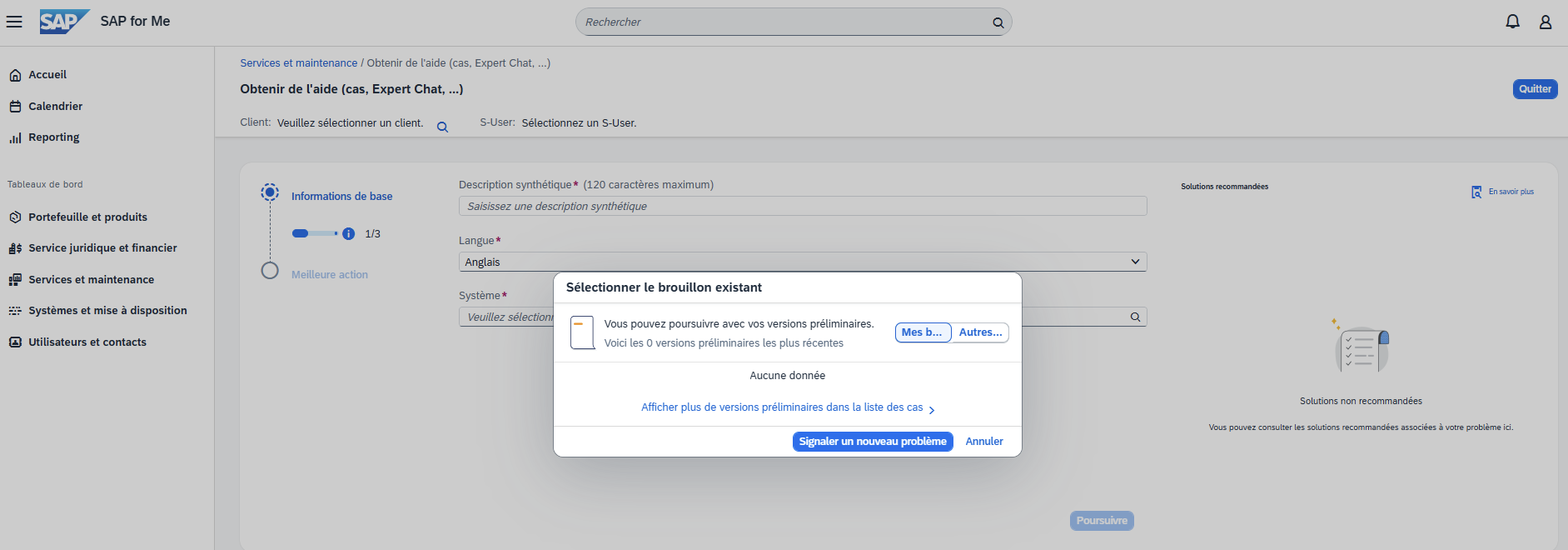

- SAP customers Report a Security Issue : ce lien vous dirige vers SAP for me Tableau de bord Signaler un problème – SAP for Me, et vous permet de signaler (en français) un nouveau problème, de vérifier s’il a déjà été signalé et où en est sa résolution.

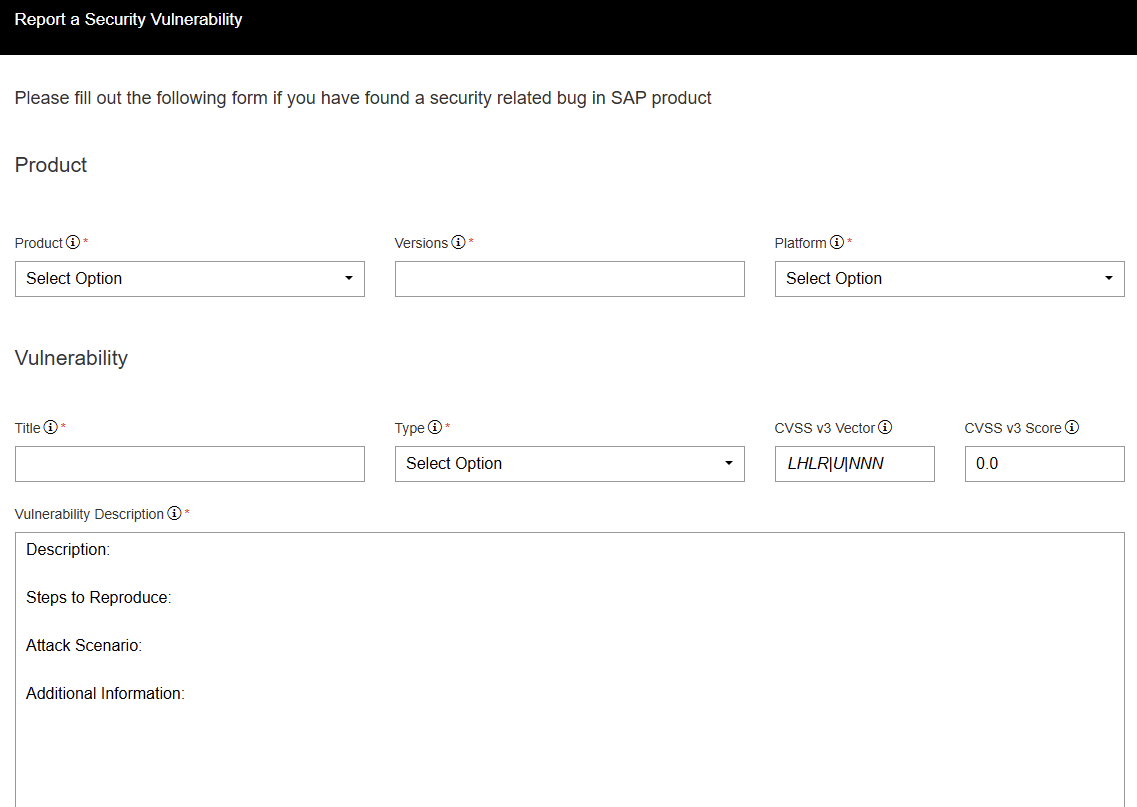

- Product Security Vulnerabilities : Security Researchers : un formulaire en ligne permet d’informer l’équipe SAP en charge de la sécurité et de la vulnérabilité d’un problème sur un produit SAP.

- Website vulnerabilities : un formulaire en ligne permet d’informer l’équipe SAP en charge de la sécurité d’un problème de sécurité Web lié à un domaine SAP.

Comment Hargos peut vous aider

Spécialisée dans le support aux PME, Hargos a su rassembler une équipe forte et expérimentée sur les solutions SAP historiques (ECC) mais aussi sur la solution de pointe S/4 Hana (on premise et Cloud). Nos consultants sont majoritairement issus du métier : comptables, logisticiens, contrôleurs de gestion, etc. Ils apportent leur expertise liée à de nombreux secteurs industriels : Pharmaceutique, Plasturgie, Industrie Générale, Electronique, Sports, Sociétés de Services. Ils sont formés continuellement sur les évolutions des solutions SAP, y compris sur les aspects Sécurité et Vulnérabilité.

La sécurité de SAP S/4 HANA Cloud Public est notre priorité absolue. Les multiples couches de sécurité, de l’authentification à la gestion des vulnérabilités, témoignent de notre engagement envers la protection des informations sensibles de nos clients.

Nous sommes non seulement des spécialistes des solutions SAP pour les PME, mais nous sommes aussi des partenaires sur le long terme, pour vous accompagner dans votre croissance en toute sécurité.

Fabienne Cholez

Consultante SAP spécialisée en SD & AMOA. J'accompagne les PME dans l'optimisation de leurs processus et la gestion de la chaîne d'approvisionnement avec des solutions SAP performantes. Avec une formation en sciences textiles et en littérature anglaise, j'allie expertise technique et compréhension des enjeux industriels.